¿Cuáles son las vulnerabilidades más relevantes detectadas en 2023?

Siempre que termina un ciclo tendemos a realizar balances sobre diversas métricas que nos aportan valor, tanto sobre lo que ha sucedido como sobre dónde estamos parados en ciertos aspectos. Por ello se vuelve interesante repasar diversas estadísticas sobre cómo fue el año 2023 en materia de vulnerabilidades y cuáles fueron las características de cada una.

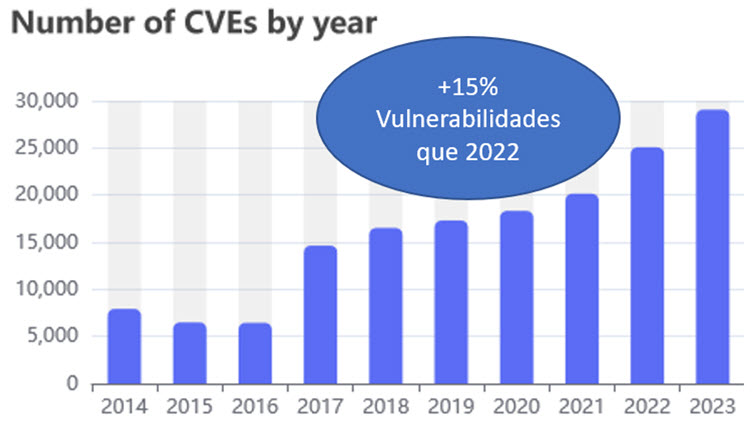

Histórico de vulnerabilidades reportadas en 2023

CVE vulnerabilities by date (cvedetails.com)

Tal como podemos apreciar en el gráfico de arriba, el 2023 fue un año que muestra un nuevo pico histórico sobre el reporte de vulnerabilidades en diferentes vendors y productos, y se observa un total de 29.065 vulnerabilidades que representan un 15% más de las reportadas en 2022, es decir, unas 70 vulnerabilidades reportadas en promedio por día, por lo que se puede prever un aumento de detecciones para este 2024.

Otro dato relevante sobre la cantidad de vulnerabilidades reportas es que solo el 1,3% de son de críticas, lo que indica un decrecimiento con respecto a 2022, donde el porcentaje de vulnerabilidades críticas reportadas fue del 2%. Podemos, por tanto, deducir que durante 2023 se encontraron más vulnerabilidades que otros años, pero no necesariamente más críticas.

A continuación, profundicemos cuáles son las aplicaciones, los sistemas operativos, los vendors y productos más afectados, entre otros datos de relevancia:

Aplicaciones con más vulnerabilidades en 2023

| Product Name | Vendor Name | Product Type | Number of Vulnerabilities | |

| 01 | Chrome | Application | 295 | |

| 02 | Experience Manager | Adobe | Application | 217 |

| 03 | Firefox | Mozilla | Application | 180 |

| 04 | Gitlab | Gitlab | Application | 175 |

Las aplicaciones son las piezas de software más utilizadas por los usuarios finales en todos los sectores sociales y es importante estar atento a las nuevas vulnerabilidades que se detecten, a fin de actualizar y aplicar los diferentes parches de seguridad a tiempo y no ser víctimas de diferentes problemas de seguridad.

Tal como vemos dentro de las aplicaciones con más fallos reportados, una vez más el primer puesto se lo lleva el navegador Google Chrome, que es utilizado por millones de usuarios; en el segundo puesto Experience Manager; en tercer puesto el navegador Firefox, de uso muy masivo tanto por diferentes infraestructuras de tecnología como usuarios finales. Si pensamos en términos de réditos, para los ciberatacantes las aplicaciones más utilizadas siempre serán las más susceptibles y propensas a ser explotadas, ya que en general los ciberatacantes buscan llegar a la mayor cantidad de usuarios/víctimas posible.

Sistema Operativos con más vulnerabilidades

| Product Name | Vendor Name | Product Type | Number of Vulnerabilities | |

| 1 | Android | OS | 1421 | |

| 2 | Windows Server 2022 | Microsoft | OS | 565 |

| 3 | Windows Server 2019 | Microsoft | OS | 541 |

| 4 | Windows 11 21h2 | Microsoft | OS | 508 |

Para el caso de los sistemas operativos, en Android se han detectado 46 vulnerabilidades de alta criticidad, 30 para Windows Server 2022 y 28 para el sistema Window Server 2019.

Vendors con más vulnerabilidades

| Vendor Name | Number of Products | Number of Vulnerabilities | #Vulnerabilities/#Products | |

| 1 | 1749 | 1 | ||

| 2 | Microsoft | 1019 | 2 | Microsoft |

| 3 | Adobe | 669 | 3 | Adobe |

| 4 | Fedoraproject | 505 | 4 | Fedoraproject |

Con respecto a los vendors, si bien vemos en el primer puesto a Google, es importante, tal como mencionamos anteriormente, no solo relacionar la cantidad de riesgos, sino también la criticidad de los mismos y la cantidad de productos relacionados con cada vendor, ya que esto da una distribución más panorámica de la presencia de los tipos de riesgos y que tan expuestos estamos según los productos que utilicemos

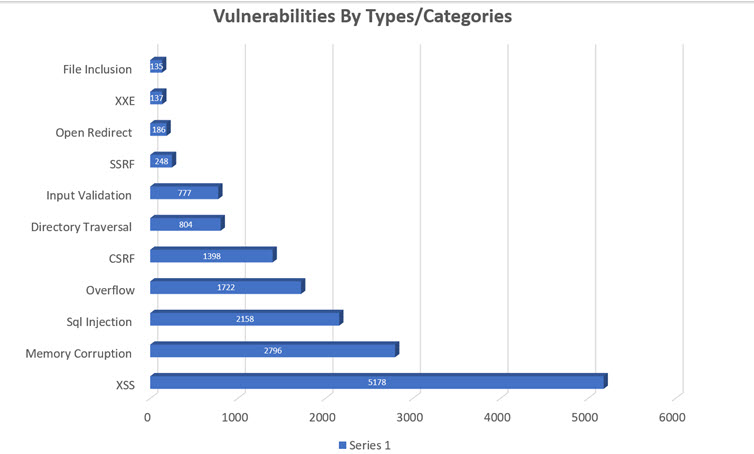

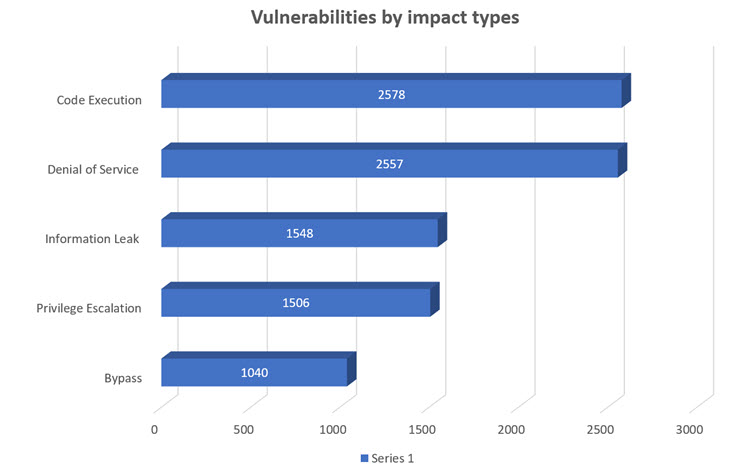

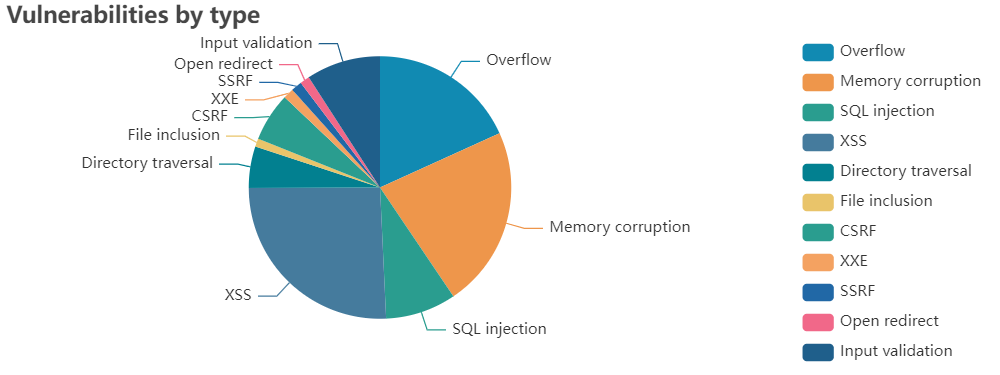

Tipo de vulnerabilidades más frecuentes

Con respecto al tipo de amenazas detectadas, vemos que el escenario es variado, pero se destacan aquellos hallazgos relacionados con las vulnerabilidades de tipo Code Execution que representan un 9% de las vulnerabilidades reportadas, es decir, un porcentaje relativamente elevado respecto al total, sobre todo, por su grado de criticidad y riesgo; este tipo de vulnerabilidades podría permitir a un atacante ejecutar código y escalar en diversos sentidos sus estrategias de ataque.

Vulnerabilidades por tipo/categoría. Fuente: cvedetails.com

Si bien hasta aquí repasamos el estado del arte de lo que fue el 2023 en materia de vulnerabilidades, es cierto que no todas las vulnerabilidades son críticas, y no para todas existen exploits disponibles que permitan su explotación. Se hace interesante saber qué ha sucedido durante 2023 con los exploits detectados, cuáles son los más relevantes, y que características tienen entre otra información.

En el siguiente gráfico podemos observar las 5 vulnerabilidades más utilizadas por cibercriminales durante 2023 en LATAM, según datos de nuestra telemetría:

Telemetría ESET: la CVE-2012-0143 y la CVE-2017-11882 fueron las dos vulnerabilidades qué más intentaron aprovechar en 2023 mediante exploits

Se deduce que el dato más movilizador en cuanto a los exploits detectados en 2023 yace en que, entre las vulnerabilidades más utilizadas por los cibercriminales para intentar infectar a víctimas, hay algunas que fueron descubiertas hace más de 10 años y afectan a servicios de uso masivo:

- CVE-2012-0143 su exploit asociado aprovecha de una vulnerabilidad de Microsoft Windows que permite la ejecución remota de código arbitrario,

- CVE-2017-11882 está asociado a un exploit que aprovecha una vulnerabilidad de Microsoft Office que permite al atacante acceder remotamente a un sistema vulnerable sin necesidad de autenticación,

- CVE-2010-2568 afecta al Shell de Windows en Microsoft Windows XP SP3, Server 2003 SP2, Vista SP1 y SP2, Server 2008 SP2 y R2, y Windows 7 permite a usuarios locales o atacantes remotos ejecutar código a su elección a través de un fichero de acceso directo (1) .LNK o (2) .PIF manipulado, el cual no es manejado adecuadamente mientras se muestra el icono en el Explorador de Windows,

- CVE-2012-0159 está asociado a un exploit que abusa de una vulnerabilidad en Microsoft Windows que también permite acceder remotamente y sin necesidad de autenticación a un sistema vulnerable

- CVE-2021-26855 está asociado a un exploit que afecta a Microsoft Internet Explorer y permite a un atacante tener acceso remoto, sin necesidad de autenticación, a un sistema vulnerable

Sin dudas, la vigencia de estas vulnerabilidades, una vez más, habla de que aún existe una falta concientización por parte de los usuarios y debería despertar las alarmas para que aboguen por implementar buenas prácticas de seguridad que contemplen la instalación de actualizaciones y parches de seguridad a fin de evitar posibles incidentes.

Tal como lo hemos comentado en otras entregas, si bien existen diversas variables que se ponen en juego a la hora de hablar de detecciones de riesgos de seguridad, debemos asumir que siempre aparecerán nuevas vulnerabilidades y tendremos que contemplar si existen exploits asociados para poder llevar a cabo su explotación. Muchos sistemas contienen muchas vulnerabilidades de poco impacto que harían bajar el score de riesgo comparado a otros sistemas que tengan menos vulnerabilidades, pero de mayor impacto. Frente a este contexto y para estar protegidos, queda clara cuál es la importancia de actualizar nuestros sistemas y estar al tanto de las vulnerabilidades que circulan a nuestro alrededor todos los días.